État des lieux

Maintenant que notre raspi est installé, la liaison ssh active, nous allons faire le tour des lieux, voir comment le réseau se configure, vérifier la qualité des algorithmes SSH etc.

Audit SSH

Nous allons procéder à un audit SSH. Pour cela, nous allons utiliser un service en ligne de tests de notre configuration.

L'adresse du site est la suivante : AuditSSH.

Notre adresse est une adresse domestique, réservée au réseau local, non routable sur Internet. Heureusement, nous avons IPV6 et nous allons pouvoir tester notre petit raspi sans encore le configurer dans le serveur DNS.

Pour obtenir l'adresse IPV6 de notre raspi, entrez la commande suivante :

pi@raspberrypi:~ $ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP group default qlen 1000

link/ether b8:27:eb:3a:0b:38 brd ff:ff:ff:ff:ff:ff

inet 192.168.111.170/24 brd 192.168.111.255 scope global noprefixroute eth0

valid_lft forever preferred_lft forever

inet6 2a01:e0a:d0:3c20:a23:93ca:de95:e15b/64 scope global dynamic mngtmpaddr noprefixroute

valid_lft 86388sec preferred_lft 86388sec

inet6 2a01:e0a:d0:3c20::170/64 scope global noprefixroute

valid_lft forever preferred_lft forever

inet6 fe80::74c8:34d:25f2:3b43/64 scope link

valid_lft forever preferred_lft forever

pi@raspberrypi:~ $

Nous avons notre adresse IPV6 qui est la suivante : (après configuration du réseau)

inet6 2a01:e0a:d0:3c20::170/64 scope global dynamic mngtmpaddr

L'adresse commençant par fe80 est réservée au trafic sur le réseau local.

Renseignons ensuite notre adresse ipv6 dans le formulaire du site SSH-Audit (les captures d'écran utilisent une autre adresse IPV6):

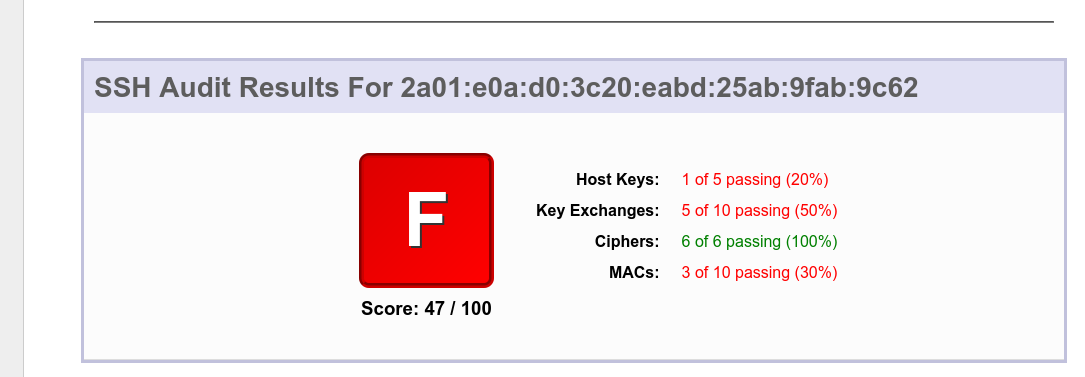

Nous obtenons une note de "F" ... il y a du travail en perspective pour obtenir une note correcte.

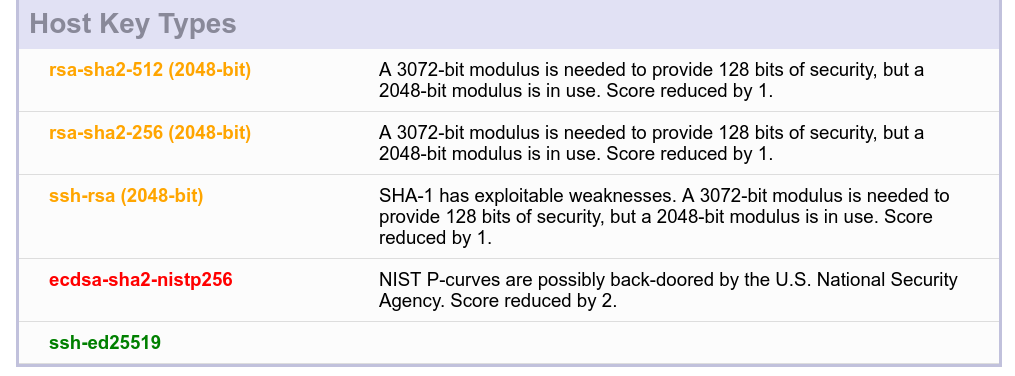

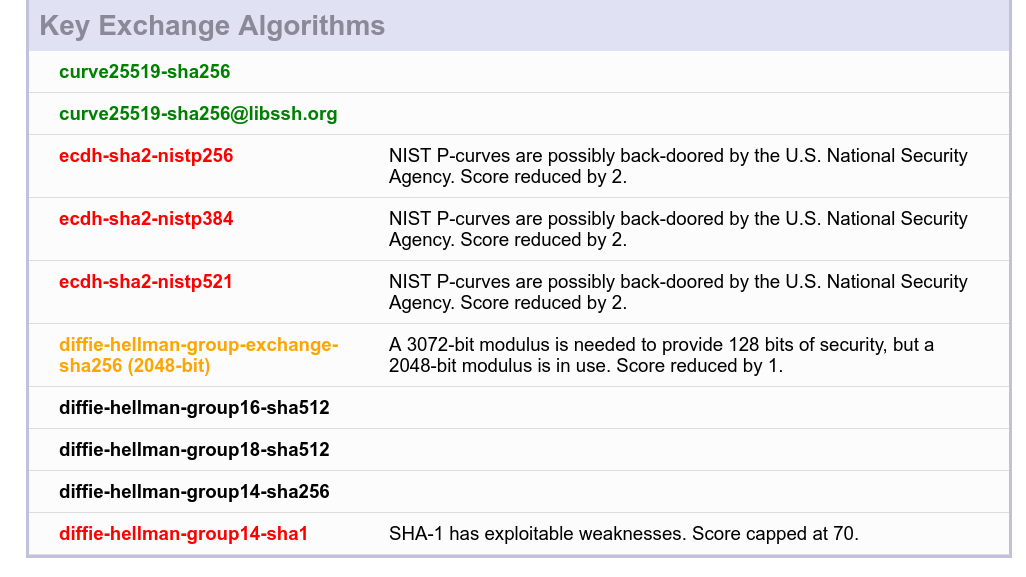

2 choses sont à configurer :

- le daemon sshd

- le client ssh

Le daemon se configure dans /etc/sshd Le client dans le répertoire ~/.ssh (dans son home sur la machine cliente)

Nous ferons ça dans le chapitre suivant.

Le réseau

Le réseau est entièrement géré par dhcp. Nous voulons une adresse IPV4 et IPV6 fixe. Il va falloir configurer le réseau à la main.

Il y a plusieurs façons de le faire : soit on rajoute une adresse fixe à la configuration de dhcp (c'est la méthode préconisée par tous les sites avec tutoriels sur la façon d'imposer une adresse fixe), soit en éditant /etc/network/interfaces. J'ai l'impression qu'il y a eu des changements suivant les versions ... il va falloir tester tout ça !

Le pare-feu (firewall)

Aucun pare-feu n'est défini par défaut. Nous installerons nftables qui remplace iptables dans les versions buster et bullseye de Debian.

Installation de programmes utilitaires

J'installe toujours vim et mc sur mes machines pour l'édition des fichiers de configuration et me déplacer dans l'arborescence, visionner les fichiers de configuration/textes.

pi@raspberrypi:~ $ sudo apt install vim mc

Lecture des listes de paquets... Fait

Construction de l'arbre des dépendances

Lecture des informations d'état... Fait

Les paquets supplémentaires suivants seront installés :

mc-data vim-runtime

...

Paramétrage de vim (2:8.1.0875-5) ...

...

Paramétrage de mc (3:4.8.22-1) ...

Traitement des actions différées (« triggers ») pour mime-support (3.62) ...

Traitement des actions différées (« triggers ») pour man-db (2.8.5-2) ...

pi@raspberrypi:~ $